Il y a quelque jours, une vulnérabilité a été découverte dans iOS appelée « Masque Attack », et aurait pour but d’installer des applications venant de tierces développeurs ou personne mal attentionnées, sans même passer par l’App Store. Suite à cette nouvelle Apple a réagi via iMore à qui elle a confirmé que ses utilisateurs n’ont pas été victimes du logiciel malveillant.

Précisément, Masque Attack installe une application laquelle permettrait de récupérer les données de l’utilisateur sans même qu’il s’en aperçoive. L’installation se fait via un message ou un mail phishing où se trouve un lien de téléchargement. L’utilisateur est alors invité à autoriser l’installation de l’application via un certificat à ajouter dans les profils. Il faut bien entendu refuser son installation. De son côté Apple déclare : « Nous ne sommes pas au courant de tous les clients qui ont effectivement été touchés par cette attaque. Nous encourageons les clients à ne télécharger à partir de sources fiables comme l’App Store et de prêter attention à tous les avertissements lorsqu’ils téléchargent des applications. Les utilisateurs d’entreprise peuvent installer des applications personnalisées mais le faire depuis le site Web sécurisé de leur entreprise « .

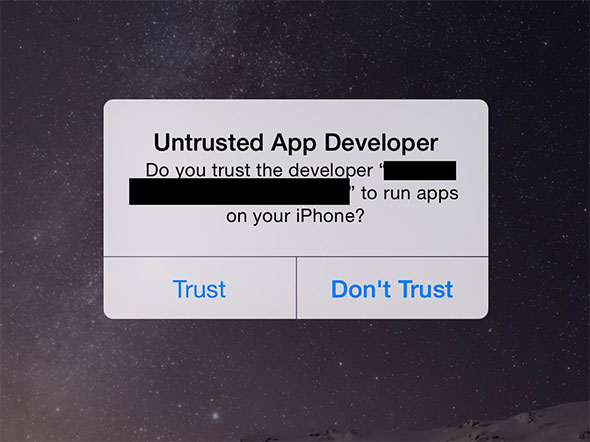

Clairement, si vous êtes invité à installer un profils d’une source inconnue, nous vous déconseillons vivement de refuser et d’appuyer sur « Ne pas de fier ». Cela vous évitera bien des encombres, car on ne sait pas si ce Masque Attack est capable de récupérer les identifiants et mot de passe iTunes. Vérifiez toujours avant d’approuver quoique ce soit avant l’installation, où si vous avez été infecté procéder à une restauration de votre appareil.